政府からも注意喚起のPCウイルス「エモテット」、メール添付のWordで感染

JPCERTコーディネーションセンター(JPCERT/CC)は27日、「マルウエアEmotetの感染に関する注意喚起」を発表した。本件に関しては28日の記者会見で菅義偉官房長官が感染被害の発生と行政機関や東京オリンピック関連の事業者に注意喚起を行っていることを明らかにするなど、大きな驚異となりつつある。

本マルウェア「Emotet(エモテット)」は、2019年10月後半からJPCERT/CCに対して感染に関する相談が多数寄せられるようになった。

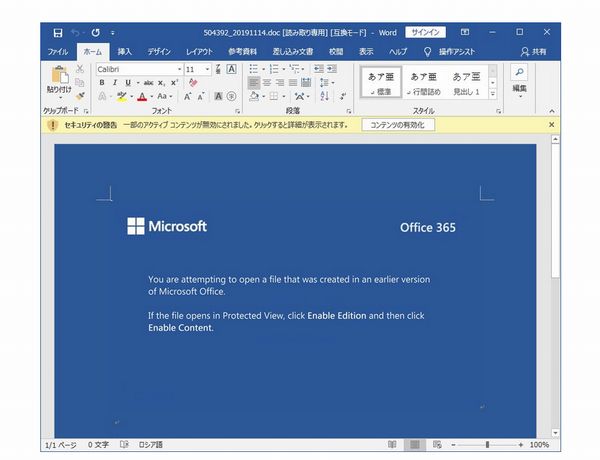

主な感染の方法は、実在の組織や人物になりすましたメールにWord文書ファイルを添付し、ユーザーがそのファイルを実行し、コンテンツの有効化を実行することでEmotetがダウンロードされ、感染させるというもの。

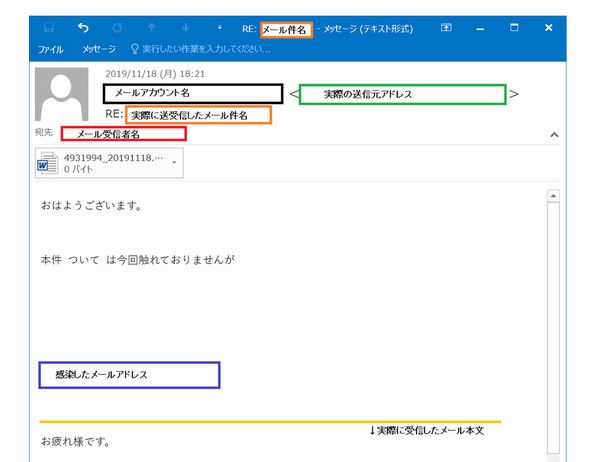

メールはEmotetが窃取した情報などを元に独自に作成されたり、実際の組織間のメールのやりとりの内容を転用して巧妙になりすましているので注意が必要だ。

主な感染の方法は、実在の組織や人物になりすましたメールにWord文書ファイルを添付し、ユーザーがそのファイルを実行し、コンテンツの有効化を実行することでEmotetがダウンロードされ、感染させるというもの。

メールはEmotetが窃取した情報などを元に独自に作成されたり、実際の組織間のメールのやりとりの内容を転用して巧妙になりすましているので注意が必要だ。

また、Wordの設定によっては、コンテンツ有効化の警告が表示されずに即時にEmotetがダウンロードされてしまう可能性もある。

感染による被害は「端末やブラウザに保存されたパスワード等の認証情報が窃取される」「窃取されたパスワードを悪用され SMB によりネットワーク内に感染が広がる」「メールアカウントとパスワードが窃取される」「メール本文とアドレス帳の情報が窃取される」「窃取されたメールアカウントや本文などが悪用され、Emotet の感染を広げるメールが送信される」というように、個人情報の詐取やそれによる被害の拡大が懸念される。

感染予防と感染時の被害最小化のために推奨される対応は以下の通り

そのほか、すでにEmotetに感染している時の事後対応は以下の通り

なお、Emotetの感染が疑われる場合「JPCERT/CC インシデント報告窓口」(メール:info@jpcert.or.jp 電話:03-6271-8901)で相談を受け付けている。

感染による被害は「端末やブラウザに保存されたパスワード等の認証情報が窃取される」「窃取されたパスワードを悪用され SMB によりネットワーク内に感染が広がる」「メールアカウントとパスワードが窃取される」「メール本文とアドレス帳の情報が窃取される」「窃取されたメールアカウントや本文などが悪用され、Emotet の感染を広げるメールが送信される」というように、個人情報の詐取やそれによる被害の拡大が懸念される。

感染予防と感染時の被害最小化のために推奨される対応は以下の通り

- 組織内への注意喚起の実施

- Word マクロの自動実行の無効化 ※

- メールセキュリティ製品の導入によるマルウエア付きメールの検知

- メールの監査ログの有効化

- OS に定期的にパッチを適用 (SMBの脆弱性をついた感染拡大に対する対策)

- 定期的なオフラインバックアップの取得(標的型ランサムウエア攻撃に対する対策)

そのほか、すでにEmotetに感染している時の事後対応は以下の通り

- 感染した端末のネットワークからの隔離

- 感染した端末が利用していたメールアカウントのパスワード変更

- 組織内の全端末のウイルス対策ソフトによるフルスキャン

- 感染した端末を利用していたアカウントのパスワード変更

- ネットワークトラフィックログの監視

- 調査後の感染した端末の初期化

なお、Emotetの感染が疑われる場合「JPCERT/CC インシデント報告窓口」(メール:info@jpcert.or.jp 電話:03-6271-8901)で相談を受け付けている。